为防范服务器弱口令扫描,应定期更换复杂密码,启用多因素认证,监控异常登录尝试,并限制错误登录次数。

在当今的网络环境中,服务器安全至关重要,弱口令扫描是黑客常用的一种手段,通过自动化脚本尝试登录服务器,寻找易于猜测的密码以获取未授权访问,以下是一些防范服务器弱口令扫描的有效措施:

强化密码策略

复杂性要求

确保所有账户都使用强密码,这些密码应至少包含大写字母、小写字母、数字和特殊字符的组合,长度至少为12个字符。

定期更换密码

制定政策,要求用户定期更换密码,例如每90天更换一次。

避免使用常见弱口令

教育用户不要使用容易猜测的密码,如“password”、“123456”等。

多因素认证

启用MFA

为关键系统和应用程序启用多因素认证(MFA),这样即使密码被猜出,也需要第二种形式的验证才能获得访问权限。

限制登录尝试

账户锁定机制

设置账户在多次失败的登录尝试后自动锁定,这可以防止自动化工具进行暴力破解。

IP限制

对于来自单一IP地址的多次登录失败,可以采取措施限制或阻止该IP地址的进一步尝试。

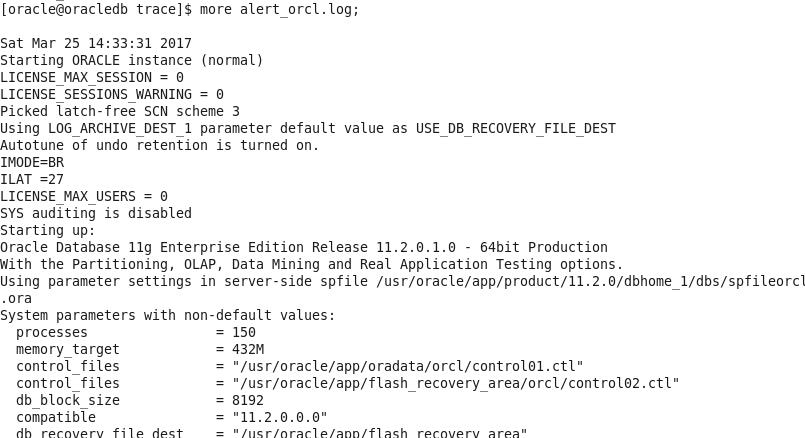

监控和日志记录

审计日志

确保所有登录尝试都被记录在审计日志中,包括成功和失败的尝试,以便在发生安全事件时进行分析。

异常检测

使用安全信息和事件管理(SIEM)系统来监控异常登录行为,如短时间内的多次登录尝试。

更新和补丁管理

系统更新

保持操作系统和应用程序的最新状态,及时应用安全补丁,以防止已知漏洞被利用。

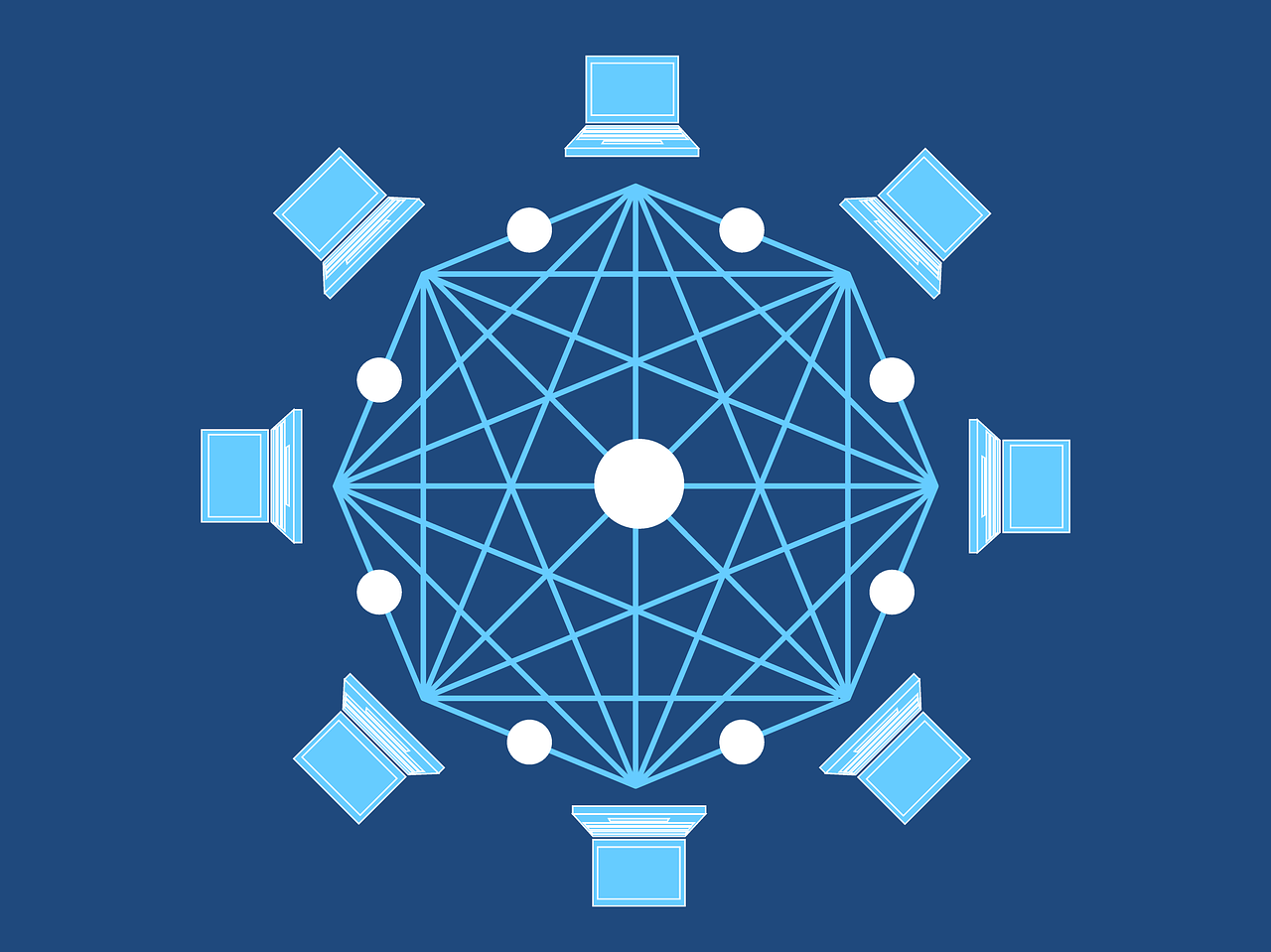

网络层面的防御

防火墙规则

配置防火墙规则,限制不必要的端口和服务的外部访问,尤其是SSH等远程登录服务。

入侵检测系统

部署入侵检测系统(IDS)来监测潜在的恶意活动和扫描行为。

教育和培训

员工培训

对员工进行安全意识培训,让他们了解弱口令的风险以及如何创建安全的密码。

安全最佳实践

制定和传播一套安全最佳实践指南,帮助员工在日常工作中保持良好的安全习惯。

相关问题与解答

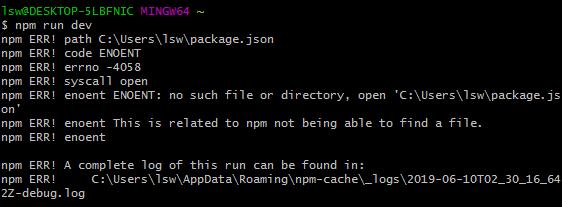

Q1: 我应该如何检查我的服务器是否存在弱口令?

A1: 可以使用专业的安全扫描工具来检查系统中是否存在弱口令,或者手动尝试使用已知的弱口令列表来测试账户。

Q2: 多因素认证有哪些类型?

A2: 多因素认证通常包括以下几种类型:短信验证码、电子邮件验证码、生物识别(如指纹或面部识别)、硬件令牌、软件令牌、推送通知等。

Q3: 如果我发现我的服务器被扫描,我应该怎么办?

A3: 如果发现服务器被扫描,应立即检查并加固所有弱密码账户,同时审查日志文件以确定是否有未授权访问发生,还应该加强网络防御措施,如调整防火墙规则,增加入侵检测系统的监控。

Q4: 定期更换密码是否会降低工作效率?

A4: 可能会有一定的影响,但可以通过使用密码管理器来减轻这一影响,同时提高安全性,重要的是要在安全性和便利性之间找到平衡点。