当主机(通常指服务器或重要的计算机系统)遭受攻击时,需要迅速而有序地采取一系列措施来应对和缓解攻击,以下是一些建议的步骤和措施:

1. 立即隔离受影响的系统

切断网络连接:将受影响的主机从网络中隔离,防止攻击扩散到其他系统。

停止不必要的服务:关闭非核心的服务和应用程序,减少攻击面。

2. 评估攻击情况

记录攻击迹象:记录所有异常活动,包括日志文件、系统资源使用情况、网络流量等。

确定攻击类型:识别攻击的类型(如DDoS、恶意软件、漏洞利用等)。

3. 通知相关方

内部通报:通知IT部门、安全团队和管理团队。

外部通报:如果涉及到客户数据或法律要求,可能需要通知客户或相关监管机构。

4. 实施应急措施

启动备份方案:如果可行,切换到备份系统以维持业务连续性。

应用补丁和更新:如果攻击是由于已知漏洞,应尽快应用补丁或更新。

5. 技术分析与清理

进行取证分析:通过专业工具分析攻击的来源、方法和影响范围。

清理受感染的系统:删除恶意软件,修复受损的文件和配置。

6. 恢复系统和服务

逐步恢复服务:在确认系统已清理干净后,逐步恢复服务和网络连接。

监控系统性能:在恢复期间密切监控系统性能,确保没有新的异常活动。

7. 后续行动与改进

归纳报告:编写详细的攻击报告,包括攻击的性质、应对措施的效果和任何损失或泄露的数据。

审查和强化安全措施:基于事件的经验,审查和改进安全策略和控制措施。

培训员工:提高员工的安全意识,定期进行安全培训。

8. 法律合规与保险索赔

遵循法律要求:确保所有的响应措施都符合当地法律和行业标准。

考虑保险索赔:如果有相关的网络安全保险,可以考虑进行索赔。

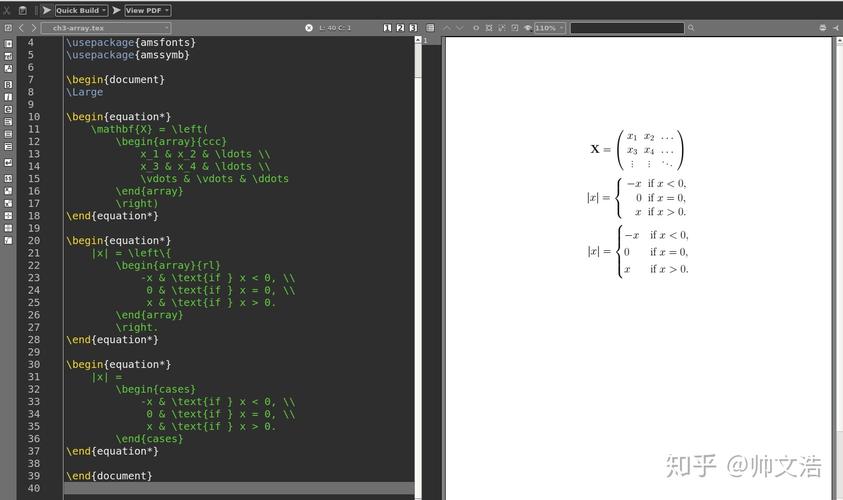

单元表格:应对主机遭受攻击的步骤

| 步骤 | 描述 | 注意事项 |

| 隔离 | 切断受影响系统的网络连接 | 快速行动,避免攻击扩散 |

| 评估 | 记录并分析攻击迹象 | 确保有准确的信息用于后续分析和改进 |

| 通知 | 告知相关人员和组织 | 遵守信息披露的规定 |

| 应急 | 启动备份系统和应急计划 | 保持业务连续性 |

| 清理 | 进行技术分析和系统清理 | 确保彻底清除威胁 |

| 恢复 | 逐步恢复系统和服务 | 监控系统以确保稳定性 |

| 改进 | 审查和强化安全措施 | 基于事件经验进行改进 |

| 法律 | 遵循法律要求,考虑保险索赔 | 确保合法合规操作 |

通过这些步骤,可以有效地应对主机遭受的攻击,并尽可能地减少损失和影响,重要的是要有一个预先准备好的应急响应计划,并定期进行演练和更新,以确保在真正的攻击发生时能够迅速有效地应对。